带有SetUID和SetGID功能,这种情况下,涉及到Unix系统文件的权限许可问题,也无法检测。

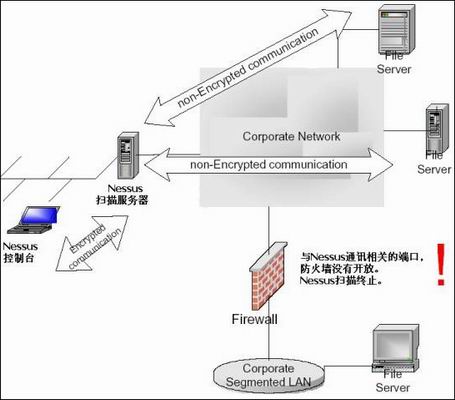

第二,基于网络的漏洞扫描器不能穿过防火墙。如图3所示,与端口扫描器相关的端口,防火墙没有开放,端口扫描终止。

第三,扫描服务器与目标主机之间通讯过程中的加密机制。从图3可以看出,控制台与扫描服务器之间的通讯数据包是加过密的,但是,扫描服务器与目标主机之间的通讯数据保是没有加密的。这样的话,攻击者就可以利用sniffer工具,来监听网络中的数据包,进而得到各目标注集中的漏洞信息。

图3 基于网络的漏洞扫描器示意图

3.1.2 优点

基于网络的漏洞扫描器有很多优点:

第一,价格方面。基于网络的漏洞扫描器的价格相对来说比较便宜。

第二,基于网络的漏洞扫描器在操作过程中,不需要涉及到目标系统的管理员。基于网络的漏洞扫描器,在检测过程中,不需要在目标系统上安装任何东西。

第三,维护简便。当企业的网络发生了变化的时候,只要某个节点,能够扫描网页码:[1] [2] [3] [4] [5] [6] [7] [8] 第5页、共8页 |