导致网络拥挤、堵塞。这就是以下大量1CMP报文数据产生的原因!

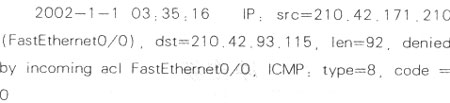

下面便是使用了访问列表后,使用debugIPpacket

detaiI命令后,一秒内产生的l35条记录中的1条记录:

对记录的解释如下:

IP.表示这条信息是关于IP报文的。

src=218.72.13.36(FastEtherent0/0):IP报文的源地址和收到报文的接口名称 (如果不是本地生成的报文)。

dst=210.42.92.86.IP报文的目的地址和发送报文的接口名称 (如果路由成功的活)。

len=92:IP报文的长度。

Denied by incoming acl FastEthernet0/0:被FastEthernet0/0的接收接口的接收访问表拒绝。

ICMP:type-8,code-0:ICMP报文的类型和代码值。

随机一秒钟就有l35次的1CMP报文,可想而知高峰期一分钟有多少?一小时有多少?

蠕虫一旦发现存活的主机,便试图使用135端口的RPC漏洞和80端目的Wehdav漏洞进行溢出攻击。溢出成功后会监听666-765范围中随机的一个端口,等待页码:[1] [2] [3] [4] [5] [6] 第3页、共6页 |