短时间内陷入瘫痪,比较而言,Syn_Flood由于半开连接更耗资源等因素,其危害更大。

测试实况:正如我们所料,这些产品都可以对这两种DoS攻击进行防范。

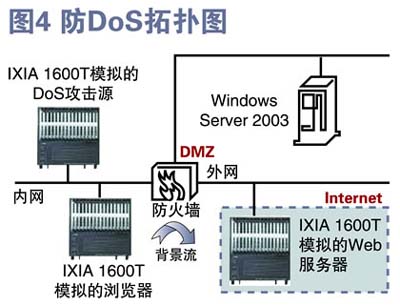

我们在测试仪IXIA 1600T上使用攻击软件IxAttack和IxExplorer来模拟攻击源。由于我们还要考察攻击情况下的Web应用的性能,为避免形成带宽瓶颈,我们所有的攻击测试都在测试仪的百兆端口上进行。测试拓扑如图4所示,当防火墙不启动相应的DoS攻击防御时,测试仪的攻击按钮刚刚按下,位于DMZ的Windows Server 2003立即“死机”。

防DoS拓扑图

所有参测产品都可以设置攻击数据包数目的阈值,当启动防御后,再次进行攻击,服务器可以正常工作,CPU利用率维持在10%以下,通过Sniffer抓包,也可以发现不同厂商在应对DoS攻击时的不同做法。有的仍让很少量的包通过,有的则丢弃所有的包。我们此次测试没有对防DoS攻击的漏包数目的精确度进行衡量。

需要说明的一点,首信CF 2000-EP500的防DoS攻击表现有所不同。一开始,我们在其上进行防御配置后,DMZ的服务器仍然会迅速“死机”。它此时并不认为这是一种攻击,而将攻击源发来的数据转发给DMZ的服务器。后来,我们在测试仪上将攻击源的IP地址设为不断变化,它可以防范成功。在使用攻击软件xdos进行尝试也可以成功防御。

在攻击过程中,我们还考察了防火墙是否可以将攻击事件准确地记录到日志中。对于支持Syslog服务器的产品,我们使用3页码:[1] [2] [3] [4] [5] [6] [7] 第6页、共7页 |