。如图十五所示。有些WLAN从安全方面考试,隐藏了SSID或屏蔽SSID广播,这样做的话的确能够防止使用Netstumbler来扫描,但碰上Kismet就毫无办法了,它可轻易地检测到隐藏的SSID。Kismet能够比Netstumbler捕捉到更多的网络信息,能够通过跟踪AP及与之相连接的客户端之间的会话而发现某个AP的SSID。

图十五:Kismet显示一个AP的详细信息

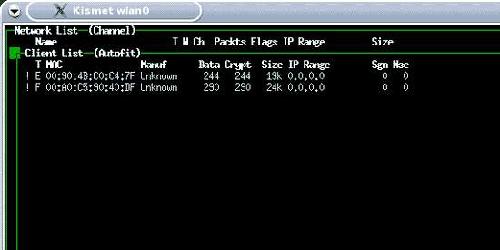

要完成一个破解过程,还有最后一个需要了解的信息,就是WLAN中连接在目标AP上的无线客户端的MAC地址,这个使用Kismet也是很轻易地搞定的。返回Kismet,按下“q”键退出详细信息窗口,默认的选择仍旧是刚才查看了的目标AP,使用“Shift+C”键,这时会打开一个与目标AP相关的客户端列表,它们的MAC地址就显示在这个窗口的左边。如图十六所示。在这个窗口显示的内容中,不但包含了与AP相连的客户端的MAC地址,还包括AP自己的MAC地址,还记得在本文的开头所记下的目标AP的MAC地址吗?在这,除了目标AP的MAC地址外就是客户端的MAC地址了。

图十六:使用Kismet寻找客户端的MAC地址

如果你没有看到Target计算机的MAC地址,请检查一下,确认一下它是否已开机或连接到了目标AP(启动目标计算机,连接到目标AP并打开WEB页面),大约10-30秒后,你将会看到目标计算机的MAC地址在Kismet中弹出。当然,把所有的客户端MAC地址都记下来也不失为一个老道的方法,这样就可避免在开始破解过程时一个客户端也没有出现时受阻。

2、用Airodump来捕获数据包

现在了解破解所需的基本信息了,该是开始使用Airodum页码:[1] [2] [3] [4] [5] [6] [7] [8] [9] [10] [11] [12] [13] [14] [15] [16] [17] [18] [19] 第11页、共19页 |