|

|

|

|

|

|

|

|

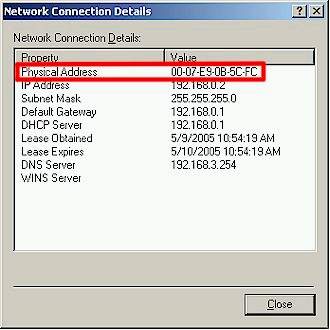

线连接状态”窗口来得到这个MAC地址,单击“支持”按钮,然后单击“详细信息”,这个MAC地址就显示在窗口顶端的右边(如图八所示),当然,不同的机器显示的名称可能不尽相同,另外的计算机显示的就可能如“物理地址”这一类的描述信息了。在这个窗口的信息,组成MAC地址的字母和数字被短划线分隔,短划线的目的只是使这些字符看得更清楚,但实际的MAC地址是没有这些短划线的。

图八:在网络连接详细信息中显示的MAC地址

3、笔记本的设置

首先,我们来准备破解WEP密钥所需要的几个工具软件(Kismet、Airodump、Void11、Aireplay 和Aircrack),Kismet:用来扫描整个区域内的WLAN,找到实验用的目标WLAN,收集相关数据(SSID值、频道、AP及与之相连接的客户端的MAC地址等);Airodump:对目标WLAN进行扫描并捕获其产生的数据包到一个文件中;Void11:从目标AP中验证某台计算机,并强制这个客户端重新连接到到目标AP,以使其一个ARP请求;Aireplay:接受这些ARP请求并回送到目标AP,以一个合法的客户端身份来截获这个ARP请求; Aircrack:接受Airodump生成的捕获文件并从中提取WEP密钥。

它们都是公开源代码的共享或自由软件,这些所有的工具都可以在一个被称为 “Auditor Security Collection LIVE CD” 的共享光盘上找到,这个光盘是一张可引导系统的光盘,可以引导一个经过改进过的Kanotix Linux,这个Linux版本无需存取硬盘,在通过光盘启动时直接安装到内存中就,它启动后可自动检测和配置多种无线网卡。在本文使用的Auditor Security Collection LIVE CD是最新版本,版本号为auditor-150405-04,下载地址为http://new.remote-exploit.org/index.php/Auditor_mirrors,下载的文件格页码:[1] [2] [3] [4] [5] [6] [7] [8] [9] [10] [11] [12] [13] [14] [15] [16] [17] [18] [19] 第7页、共19页 |

|

|

|

|

设为首页 | 加入收藏 | 广告服务 | 友情链接 | 版权申明

Copyriht 2007 - 2008 © 科普之友 All right reserved |