|

|

|

|

|

|

|

|

意修改和损坏。一般来说,其安全保护是通过IP包过滤与操作系统的安全性结合来实现的。

与外界Internet连接 通过一个专门的路由器完成,在该路由器上根据需要设置IP包过滤规则,设计拓扑结构时,一般有两种方式:

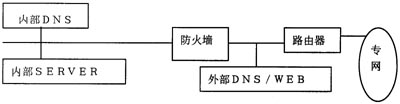

第一种方式是在安装防火墙的设备上设置两块网卡,其中一块网卡连接内部安全网络,另一块连接非安全网,将对外公开的服务器放置在防火墙和路由器之间,形成DMZ,如图1所示。

这种方式的优点是:

层次清晰 可对内部安全网形成两级保护,第一级保护通过连接Internet的路由器完成,在路由器上设置IP包过滤规则,第二级保护由防火墙提供。这样可以避免防火墙直接暴露在黑客面前,减少被攻击的机会。

分担防火墙的负担 通过这种方式,所有Internet用户只能通过路由器访问DMZ服务器,而不会访问到安装防火墙的设备。

缺点是:

缺乏日志 由于对DMZ服务器的访问通过路由器完成,缺乏完整的日志文件,这就需要在这些服务器的操作系统上完成日志记录。

管理分散 由于两级保护分别通过路由器和防火墙完成,所以需要分别设置和管理。

针对以上问题,可以采用第二种方页码:[1] [2] [3] [4] [5] [6] [7] [8] 第4页、共8页 |

|

|

|

|

设为首页 | 加入收藏 | 广告服务 | 友情链接 | 版权申明

Copyriht 2007 - 2008 © 科普之友 All right reserved |