|

|

|

|

|

|

|

|

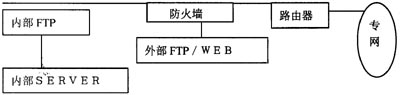

式,即直接在安装防火墙的设备上安装三块网卡,除两块网卡分别连接内部安全网和外部网之外,还特别增加一块网卡与DMZ连接,使DMZ单独形成一个网段,如图2所示。

这种方式的优点是:

可以在防火墙上生成完整的日志文件 由于对DMZ和内部网的访问在防火墙上设置。所以可以利用防火墙强大的日志功能生成完整的日志。

可以实现管理集中。

缺点是:

影响防火墙的运行性能 由于所有的通信,无论是访问DMZ、Internet还是访问内部网,都必须通过防火墙的控制,大大增加了防火墙的负载,特别是当外界Internet用户访问公开服务器时,其数量和强度都是无法预知的,有时甚至可能耗尽防火墙资源,阻塞正常通信。

防御体系缺乏层次 防火墙直接暴露在Internet上,增加了受攻击的可能性。

不太符合KISS原则(简单就是安全原则) 如配置三块网卡,增加了系统结构的复杂性,不便维护与管理。

经过详细论证,结合实际需求,山东省工商管理局使用了第一种拓扑结构,即两块网卡结构。原因是,由于整个网络分布面广,其公开的Internet服务器势必被许多Internet用户访问,两块网卡配置方式页码:[1] [2] [3] [4] [5] [6] [7] [8] 第5页、共8页 |

|

|

|

|

设为首页 | 加入收藏 | 广告服务 | 友情链接 | 版权申明

Copyriht 2007 - 2008 © 科普之友 All right reserved |