|

|

|

|

|

|

|

|

别设为只读,黑客就不能进一步进行破坏。

4、没有超级使用者

一般操作系统中均存在一个超级使用者,掌控所有系统的权限,在Windows系统中叫做"administrator", Unix中叫做"root"。一旦黑客取得这个使用者帐号,即可对系统进行全面性破坏,例如中断防火墙的运作。因此防火墙上的操作系统应该没有超级使用者,才能有效避免黑客破坏防火墙的运作体系。

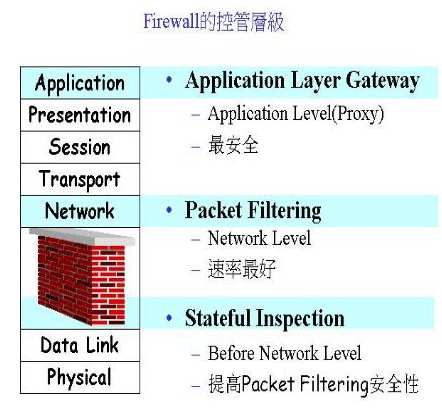

防火墙是设计用来管控所有进出的数据包,而管控的体系因控管的程度而有所区别,我们称之为防火墙的控管级别,这就好比城门守卫,管制进出城门的人员。如下图所示,目前防火墙的控管级别大致上区分为三层:

防火墙的控管级别

Packet Filtering:

Packet Filtering是最基本的防火墙控管,只能管控Network级别的数据包内容,因此过滤速度是三种级别中最快速的,相对的对于管控的安全性是最差的。举例来说,这就好像H君企图送杂志包裹给城内的A书店,Packet Filtering只检查H君的通行证,以及查询是否允许杂志包裹进入,如果答案是肯定的话就给予放行,否则给予阻挡。因此有可能H君所宣称的杂志包裹,实际上是邮包炸弹;页码:[1] [2] [3] [4] [5] [6] [7] [8] 第4页、共8页 |

|

|

|

|

设为首页 | 加入收藏 | 广告服务 | 友情链接 | 版权申明

Copyriht 2007 - 2008 © 科普之友 All right reserved |