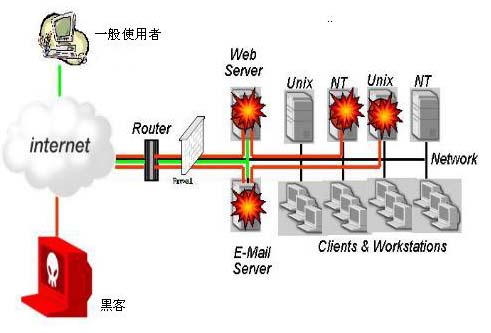

rver与E-Mail Server进行破坏,且一旦破坏成功后,又转而破坏其他Unix与NT主机。

常见的系统入侵行为

在防火墙的保护伞后面,仍然会遭受外部入侵的行为有:

1、妨碍系统正常运作(Denial of Service),以让所有网络连线中断为目的。

2、Buffer Overflow利用程序设计的疏失,异常中断程序运作。通常会伴随“root exploit”或“backdoor”的攻击。

3、截取超级使用者权限(root exploit)以控制系统,并据此攻击内部其他机器。

4、安装后门木马程序,供黑客随时进入系统用,同时自动收集相关信息传送给黑客。

网络需要全方位防卫

特洛伊城之所以久攻不破,是它有一道坚固的城墙,不会因城墙溃败而引来全面性的杀机;在Internet上我们也需要一道坚实的防火墙,以确保防火墙不会因被击溃,而导致企业内部数十乃至数百台的电脑的入侵危机。但木马屠城却给我们另一层的启示:

数据载入中...

页码:[1] [2] [3] [4] [5] [6] [7] [8] 第8页、共8页 |